Pentest Wiki - Dein umfassendes Tool für Penetration Testing

⚠ WARNING: Dieses Tool dient ausschließlich zu Bildungszwecken. Unbefugte Nutzung ist illegal und erfolgt auf eigene Verantwortung. Verwende es nur mit expliziter, schriftlicher Erlaubnis.

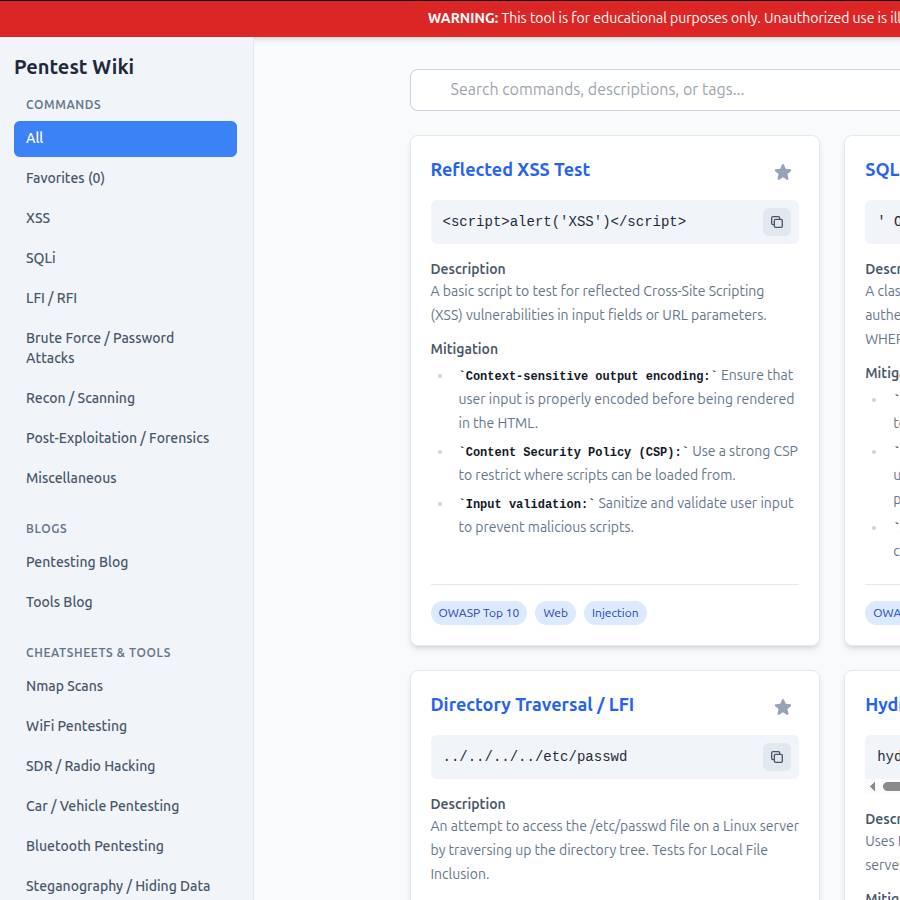

Willkommen beim Pentest Wiki, der ultimativen Plattform für Penetration Testing, Ethical Hacking und Cybersecurity-Übungen. Unser Tool bietet eine umfangreiche Sammlung von Pentest Befehlen, Cheatsheets und Tools, die sowohl Einsteiger als auch Profis unterstützen. Von XSS über SQLi, LFI/RFI, Brute Force bis hin zu Reverse Shells, OSINT und Netzwerk-Scanning – hier findest du alles, was du für einen erfolgreichen Test benötigst.

Warum ein Pentest Wiki unverzichtbar ist

In der Welt der Cybersecurity ist Wissen alles. Unternehmen, Entwickler und Sicherheitsforscher benötigen aktuelle, präzise und getestete Informationen, um Systeme zu prüfen, Schwachstellen zu erkennen und Sicherheitslücken zu schließen. Unser Pentest Tool bündelt dieses Wissen an einem Ort:

Zugriff auf die aktuellsten Pentest Befehle

Schritt-für-Schritt-Anleitungen zu Exploits und Mitigationen

Übersichten zu OWASP Top 10 und weiteren Standards

Umfangreiche Sammlung von Tools für Netzwerk, Web, OSINT und Forensik

So wird dein Penetration Testing effizienter, sicherer und fundierter.

Funktionen des Pentest Wikis 💻 Commands & Exploits

Unser Wiki enthält eine umfangreiche Sammlung an Pentest Befehlen ,Exploits, und Tools kategorisiert nach Typ:

Web-Sicherheit: XSS, SQLi, LFI/RFI, DOM-based XSS

Datenbanken: SQL Injection, Blind SQLi, Error-based Exploits

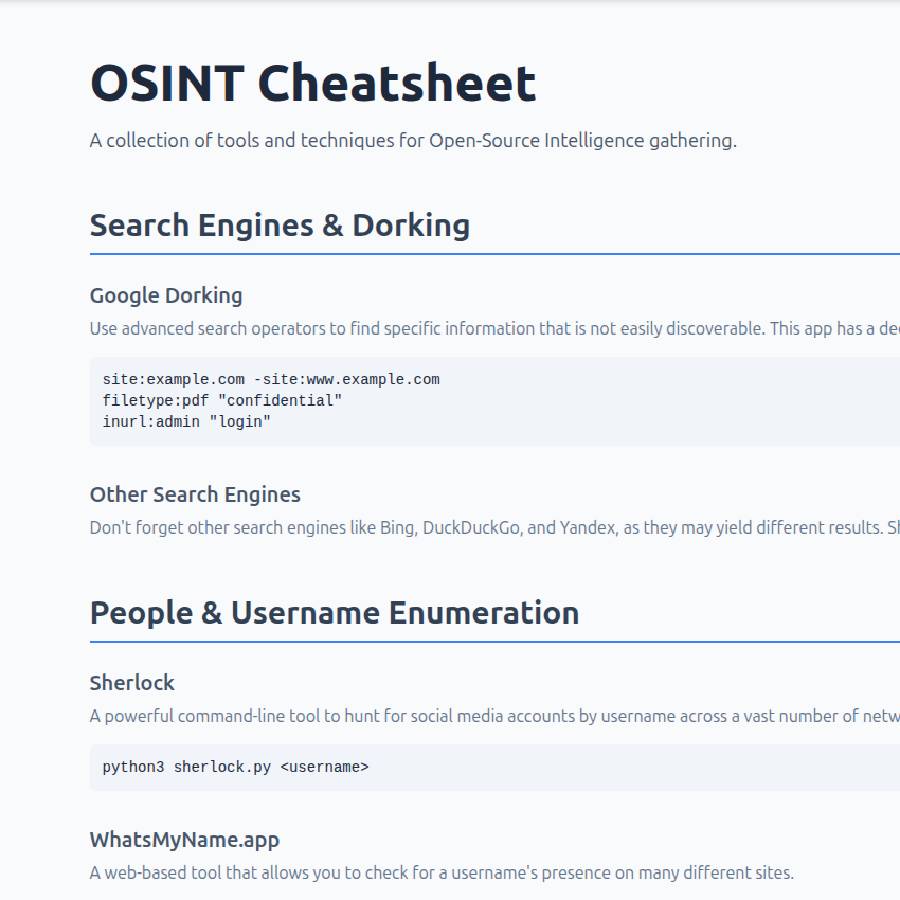

Netzwerk & OSINT: Nmap Scans, Subdomain Enumeration, Google Dorks

Passwort-Angriffe: Hydra, John the Ripper, Brute Force Methoden

Reverse Shells & C2: Bash, PowerShell, Python, Metasploit-Befehle

Privilege Escalation: LinPEAS, SUID Binaries, Mimikatz

Cloud & Infrastruktur: SSRF, Command Injection, Cloud Exploits

Jeder Befehl wird mit Beschreibung, Beispielcode und Mitigation erklärt, damit du ihn sicher zu Testzwecken einsetzen kannst.

🛠️ Tools & Cheatsheets

Unser Pentest Tool Wiki bietet dir Zugriff auf:

WiFi Pentesting Tools – Deauth, Sniffing, Analyse

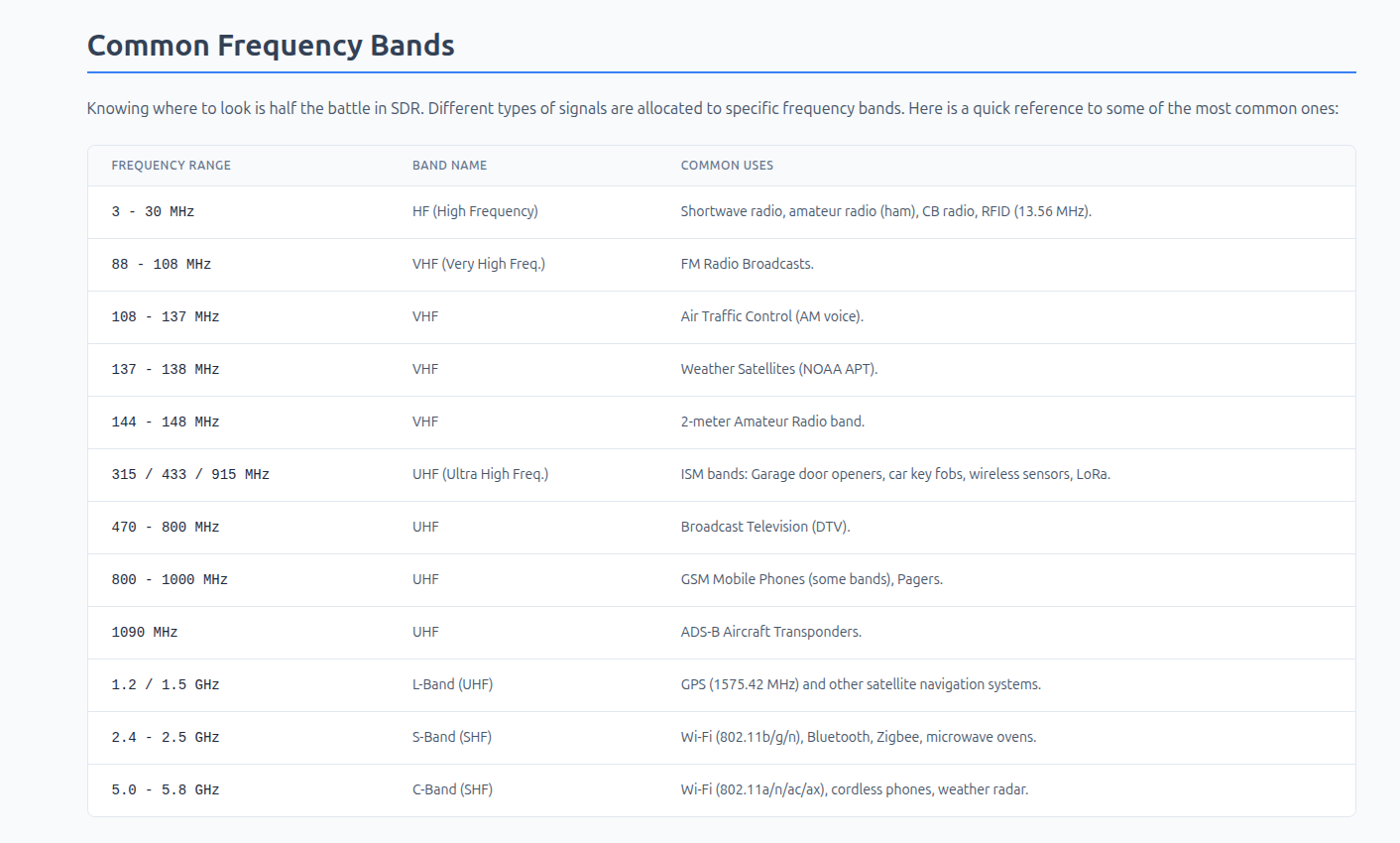

SDR / Radio Hacking Tools – Funkanalyse & Signal Decoding

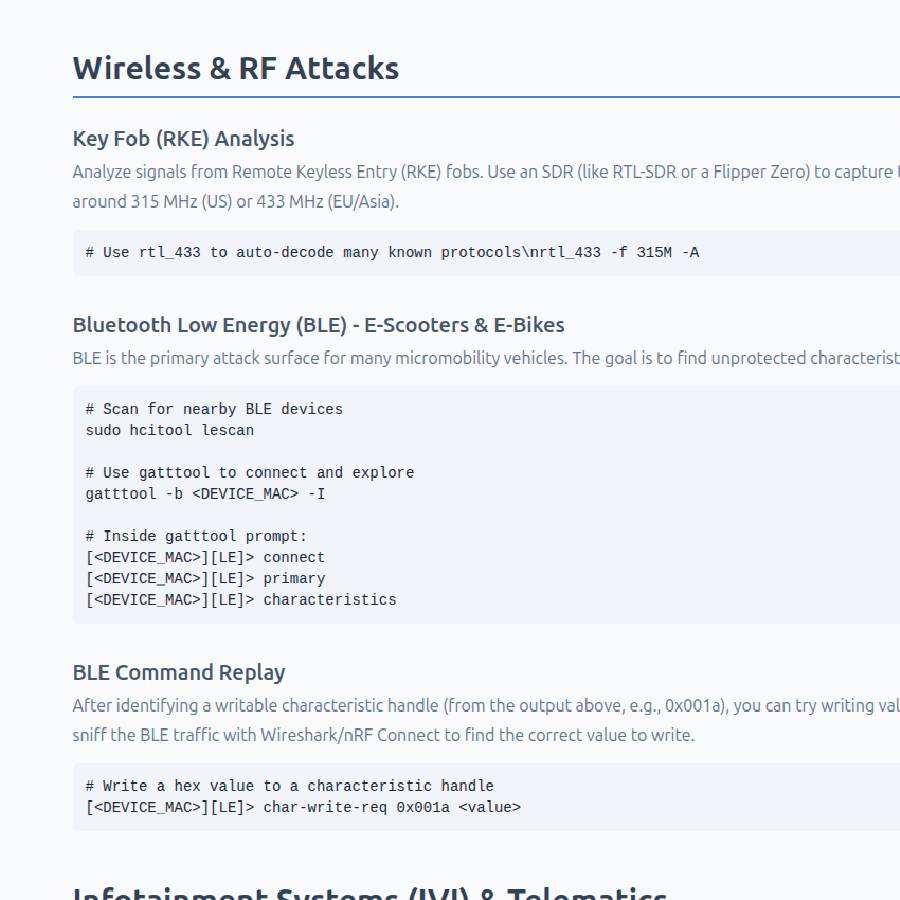

Bluetooth & Car Hacking – Sicherheitsüberprüfungen für moderne Systeme

Steganography Tools – Daten verstecken & extrahieren

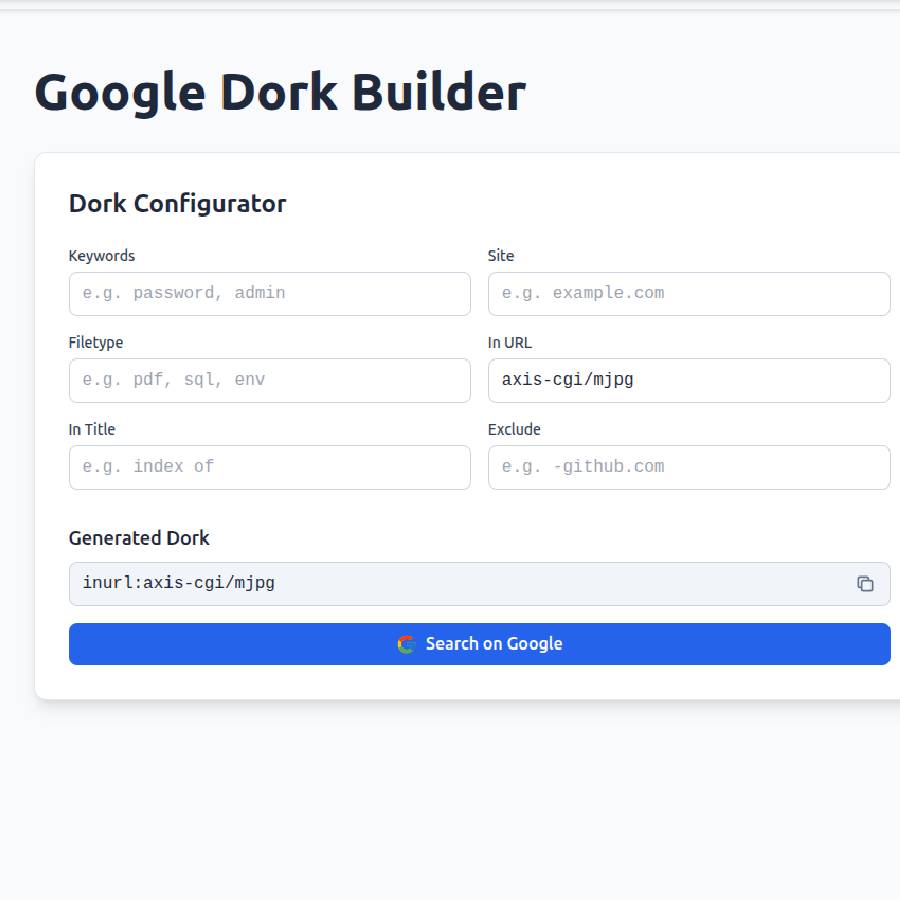

Subnet Calculator & Google Dork Builder – schnelle Recon-Hilfen

Alles übersichtlich sortiert und mit klaren Anwendungsbeispielen.

🌐 Netzwerkscans & Reconnaissance

Unsere Plattform enthält zahlreiche Recon & Scanning Tools:

Nmap: TCP-Full-Scan, Service Version Detection

GoBuster: Directory & File Brute-Force

Sublist3r & Amass: Subdomain Enumeration

Wfuzz: Web-Parameter-Fuzzing

Jede Kategorie bietet praktische Tipps für die Anwendung und erklärt, wie du Ergebnisse interpretierst.

🧪 Exploit & Mitigation Guide

Für jeden Exploit liefert das Pentest Wiki:

Payload-Beispiel – der exakte Befehl oder Script

Beschreibung – was passiert und welche Schwachstelle wird ausgenutzt

Mitigation – wie du dich absichern kannst

Damit ist das Wiki nicht nur ein Angriffsleitfaden, sondern auch ein Lehrmittel für Defensive Security.

⚡ Advanced Sections

Für Fortgeschrittene bietet unser Tool erweiterte Bereiche wie:

Polyglot Payloads – vielseitige XSS- und Injection-Beispiele

Insecure Deserialization & RCE – Python, PHP, Java

Cloud Exploits – SSRF, Metadata Access

Command Injection & Logging Abuse – Linux & Windows

Reverse Shell Management – Bash, PowerShell, Python

Vorteile des Pentest Wikis

Alles in einem Tool – Befehle, Cheatsheets, Blogs, Anleitungen

Sicher und legal – ausschließlich zu Bildungszwecken

Aktuell & umfassend – inkl. OWASP Top 10, modernen Angriffstechniken

Für Anfänger & Profis – von einfachen XSS-Tests bis zu komplexen Netzwerk-Angriffen

Lehrreich & praxisnah – inklusive Mitigationen und Best Practices

FAQ – Häufig gestellte Fragen

Ja, wenn du es nur zu Bildungszwecken oder mit ausdrücklicher Erlaubnis einsetzt. Unbefugte Nutzung ist illegal.

Von XSS über SQLi, LFI/RFI, Brute Force, Nmap, Hydra, Sublist3r bis zu Reverse Shells – alle gängigen Pentest Tools sind enthalten.

Die Beispiele dienen zu Lern- und Testzwecken. Prüfe die Legalität, bevor du sie auf echten Systemen einsetzt.

Du erhältst praktische Beispiele, Mitigationen und Kategorien, die das Verständnis von Pentesting erleichtern.

Ja, das Wiki ist von Grund auf strukturiert und erklärt alle Befehle Schritt für Schritt.

Fazit: Dein umfassendes Pentest Tool

Das Pentest Wiki ist die zentrale Plattform für Penetration Testing, Ethical Hacking und Cybersecurity Education. Ob Pentest Befehle, Recon Tools, Reverse Shells oder Mitigation Guides – alles ist übersichtlich, verständlich und sicher dokumentiert.